PENGERTIAN WWW DAN WAP

Pengertian WWW

World Wide Web (WWW) adalah sebuah istilah yang diberikan untuk seluruh bagian internet yang dapat diakses pengguna melalui web browser (Internet Explorer, Google Chrome, Opera, Mozilla, dll). Salah satu keuntungan dari WWW adalah adanya hyperlink. Misal mengetikkan sebuah alamat web, maka secara otomatis teks tersebut akan berubah memiliki font color biru, serta bergaris bawah dan dapat langsung diklik. Jika sebuah hyperlink diketikkan dalam sebuah halaman web, maka siapapun bisa mengakses alamat yang tertera pada hyperlink tersebut.

Sejarah WWW

Sampai bisa digunakan dalam dunia penjelajahan internet hari ini, ternyata WWW juga sudah melewati sejarah yang panjang. Berikut merupakan sejarah singkat WWW dari peristiwa-peristiwa penting yang melatarbelakanginya.

- 1989: Tim Berners Lee dari CERN (Laboratorium Fisika Partikel) yang terletak di Jenewa mengusulkan sebuah protokol di internet yang berfungsi sebagai sistem distribusi informasi, serta memungkinkan adanya sistem untuk saling berbagi info, bahkan menampilkannya dalam bentuk grafik dan tersebar di seluruh dunia. Sebelumnya, web browser dibuat dengan basis teks.

- 1990: Tim Berners Lee telah menuliskan tiga teknologi dasar yang menjadi basis web hingga saat ini, yaitu HTML (Hypertext Markup Language), URL (Uniform Resource Identifier), dan HTTP (Hypertext Transfer Protocol).

- 1991: Tim Berners Lee menemukan WWW. Pada awalnya, ia memiliki kebutuhan untuk menyusun arsip dari riset-riset miliknya, kemudian ia mengembangkan Equire dan dari situlah cikal bakal lahirnya WWW. Dalam Equire, Berners Lee telah berhasil membangun jaringan terkait antar arsip-arsip miliknya yang kemudian mempermudah pencarian informasi.

- 1993: Marc Andersen dan timnya dari NCSA berhasil membuat web browser berbasiskan grafik untuk sistem X-Windows, dan menamakannya dengan Mosaic. Kemudian Mosaic mulai populer bagi pemakai lama maupun baru di internet. NCSA mengembangkan versi lain dari Mosaic untuk komputer berbasis Windows, Macintosh, UNIX, dan NeXT.

- 1994: Andersen memisahkan diri dari NCSA, lalu bersama Jim Clark membuat Netscape yang kemudian menggantikan ketenaran Mosaic sebagai web browser. Pada tahun ini pula, CERN dan MIT mendirikan konsorsium yang dinamakan dengan W3C (World Wide Web Consortium) dengan tujuan membangun standar teknologi web.

- 1995: Di akhir tahun, telah terdapat sekitar 300.000 website dari yang pada tahun sebelumnya hanya berjumlah 50 website. Pada tahun ini pula WWW telah berhasil menggantikan FTP sebagai jaringan yang paling tinggi trafficnya dalam internet.

- 2009: Tim Berners Lee membangun World Wide Web Foundation, yang bertujuan untuk membagikan open web kepada masyarakat luas.

Fungsi WWW

Fungsi WWW secara garis besar adalah sebagai penyedia data dan informasi yang diperlukan oleh pengguna internet. WWW secara langsung menghubungkan pengguna internet ke berbagai macam web server sehingga pengguna bisa mengakses data, dokumen, dan berbagai macam informasi. Secara umum, terdapat empat layanan WWW, yaitu web mail service, search engine, web hosting, dan portal. Keempatnya akan dijelaskan pada poin-poin di bawah ini.

1. Web Mail Service. Dari mulai berkirim surat pribadi, surat untuk melamar pekerjaan, hingga untuk kepentingan bisnis, kini hampir semua orang membutuhkan layanan web mail service untuk bisa berkirim surat elektronik secara gratis. Pilihannya pun kini semakin banyak, Anda bisa membuat akun pribadi di beberapa situs web yang tersedia, seperti www.yahoo.com, www.gmail.com, dan sebagainya.

2. Search Engine. Dengan membludaknya jumlah website yang kini diperkirakan telah mencapai ratusan juta situs, maka ketika mencari tahu tentang suatu hal, orang akan sangat terbantu dengan keberadaan search engine, alias mesin pencari. Cukup ketikkan kata kunci terhadap hal yang ingin Anda cari, maka mesin pencarilah yang akan menampilkan ribuan website yang mengandung kata kunci tersebut, sehingga mempermudah pencarian Anda. Beberapa contoh mesin pencari yang populer adalah Google, Yahoo Search dan Bing.

3. Web Hosting. Web hosting bagaikan sebuah tempat yang disewakan di dunia maya sehingga pengguna internet dapat menempatkan website pribadi miliknya. Beberapa web hosting ada yang menawarkan fasilitasnya dengan gratis (semisal platform website atau platform blog milik Blogger.com atau WordPress.com), dengan ketentuan biasanya alamat domainnya lebih panjang, misalnya anda ingin membuat blog / website di kedua platform tersebut, maka alamat domain anda akan menjadi andika.blogspot.com atau andika.wordpress.com.

4. Portal. Salah satu contoh portal adalah www.yahoo.com. Di dalam sebuah portal, terdapat berbagai macam layanan sekaligus, misalnya untuk kasus yahoo, selain email (Yahoo Mail), terdapat pula layanan berita (Yahoo News), chatting (Yahoo Messenger), tanya jawab (Yahoo Answer) dan lain sebagainya.

Pengertian WAP

WAP (Wireless Aplication Protocol) adalah suatu protocol aplikasi yang memungkinkan Internet dapat diakses oleh ponsel dan perangkat wireless lainya. WAP membawa informasi online melewati Internet langsung menuju ponsel atau clint WAP lainnya. Dengan adanya WAP, berbagai informasi dapat diakses setiap saat hanya dengan menggunakan ponsel.

Ada tiga bagian utama dalam akses WAP, yaitu perangkat wireless yang mendukung WAP, WAP Gateway sebagai perantara dan server sebagai sumber dokumen. Dokumen yang berada dalam web server dapat berupa dokumen HTML maupun WML. Dokumen WML khusus ditampilkan melalui browser dari perangkat WAP. Sedangkan dokumen HTML yang seharusnya ditampilkan melalui web browser, sebelum dibaca melalui browser WAP diterjemhkan terlebih dahulu oleh gateway agar dapat menyesuaikan dengan perangkat WAP.

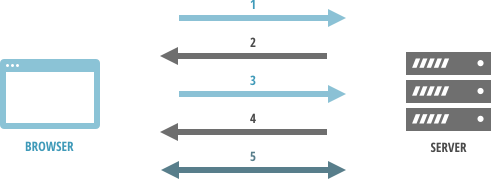

Saat ponsel ingin meminta sebuah informasi yang ada di server, ponsel harus melewati WAP gateway dulu. Begitu juga sebaliknya. Proses pengiriman informasi dari ponsel ke WAP Gateway dan sebaliknya menggunkan jaringan komunikasi nirkabel (wireless) yang masih memiliki keterbatasan, terutama pada kecilnya bandwidth yang ada. Kecilnya bandwidth tersebut tidak cocok jika dipergunakan untuk memproses informasi lewat protokol HTTP. Protokol HTTP berfungsi untuk mengatur pengiriman informasi dari client menuju server dan sebaliknya. Untuk mengatasi kesenjangan ini diciptakanlah WAP Gateway. Fungsi WAP Gateway adalah untuk meneruskan permintaan informasi dari ponsel menuju server lewat HTTP request dan sebaliknya dari server menuju ponsel lewat HTTP response.

Keuntungan standar WAP

1. Tidak adanya kepemilikan metode dalam mengakses Internet dengan standar WAP baik pada isi maupun layanan.

2. Network yang independent karena WAP bekerja pada seluruh jaringan seluler yang ada, seperti CDPD, CDMA, GSM, PDC, PHS, TDMA, FLEX, ReFLEX, Iden, TETRA, DECT, Data TAC, Mebitex, dan jaringan selular masa depan yang saat ini sedang dikembangkan seperti GPRS dan 3G.

3. Metode WAP telah diadopsi oleh hamper 95% produsen telepon seluler di dunia dalam memanfaatkan wireless internet access dan sedang diimplementasikan pada semua frekuensi.

4. WAP suatu standar protocol dan aplikasinya, yakni WAP browser yang dapat digunakan pada seluruh sistem operasi terkenal termasuk Palm OS, EPOC, Windows SE, FLEXOS, OS/9, Java OS, dan sebagainya.

5. Dengan menggunakan teknologi GPRS, perhitungan akses dihitung berdasarkan jumlah bit yang terkoneksi yang harganya Rp. 20 per kilo byte.

Kelemahan WAP

1. Konfigurasi telepon selular untuk service WAP masih termasuk sulit

2. Jumlah telepon selular yang mendukung WAP masih terhitung sedikit.

6. Protokol lain seperti SIM Application Toolkit dan MexE (Mobile Station Application Execution Envirovment) secara luas didukung dan didesain untuk bersaing dengan WAP.

Perbedaan WAP dan WEB

Ditinjau secara teknis tentu saja ada berbagai perbedaan antara Internet (Word Wide Web, disingkat WEB) dengan mobile Internet (WAP). Perbedaan-perbedaan tersebut terjadi akibat sifat dasar dari keduanya yang memang berbeda, khususnya dalam hal konektivitas dan mobilitas pengguna.

WAP lebih ditujukan untuk pengguna yang memiliki mobilitas tinggi atau mereka yang banyak berpindah tempat, sementara WEB untuk mereka yang sedang diam. Oleh sebab itu WAP memakai gelombang radio sebagai media pertukaraan datanya, sementara WEB menggunakan kabel.

Konektivitas modem ke jaringan telepon dalam WEB bersifat permanent / tetap karena menggunakan kabel, sedangkan konektivitas antara satu perangkat terminal data (yakni, telepon genggam) dengan perangkat WAP Gateway dalam WAP tidak bersifat permanent karena menggunakan gelombang radio. Tidaklah mengherankan bila konektivitas dalam WAP menjadi masalah yang cuikup rumit untuk dipecahkan.

Perbedaan WEB dengan WAP

WEB

1. Mengunakan jaringan kabel tetap.

2. Komputer sebagai terminal data di sisi pengguna biasa digunakan dalam keadaan diam.

3. Kapasitas memori komputer sangat besar.

4. Ukuran layar display komputer sangat besar.

5. Pemrograman dalam bahasa HTML (Hypertext Mark-up Language)

WAP

1. Menggunakan jaringan tanpa kabel (radio).

2. Telepon genggam sebagai terminal data di sisi pengguna biasa digunakan dalam keadaan bergerak.

3. Kapasitas memori telepon genggam sangatlah kecil.

4. Ukuran layar display telepon sangatlah kecil.

5. Pemrograman dalam bahasa WML (Wireless Mark-up Language).

Source : https://www.nesabamedia.com/pengertian-www-beserta-fungsi-dan-sejarah-www/

http://derazdy23yahoo.blogspot.com/2008/02/pengertian-wap.html

https://id.wikipedia.org/wiki/World_Wide_Web

https://id.wikipedia.org/wiki/Wireless_Application_Protocol

Read more